TRAGÉDIE! – Nedůsledné a nezabezpečené připojení z domu!

Všichni jsme se v březnu roku 2020 ocitli v situaci, na kterou bychom kdysi ani nepomysleli. Prakticky ze dne na den se musela řešit situace, jak udržet naše firmy v chodu, abychom je nemuseli zavřít úplně. Většina z nás nastoupila na jediné možné řešení, a tím bylo pracovat z domu, na tzv. home office. Nikoho z nás nenapadlo, že tato situace bude trvat celý rok nebo vlastně ani nevíme, jak dlouho to ještě trvat bude. Nicméně zaměstnavatelé zařídili většině svým zaměstnancům home office, ale již nedomysleli, jaké důsledky to bude mít, pokud vzdálené připojení řádně nezabezpečí!

Vzdálené připojení umí zřídit skoro každý zručný „Ajťák“ (IT technik), ovšem pokud to není opravdu bezpečné řešení, může to být velký průšvih. A klient to vůbec netuší! Jak takových nezabezpečených řešení využili kybernetičtí zločinci a jaké důsledky to mělo z těchto NEprofesionálních instalací se můžete dočíst v níže uvedeném článku.

Pokud si nejste jisti, zda máte dobře zabezpečené vzdálené připojení pro Vás nebo vaše zaměstnance, můžete využít našeho Bezpečnostního auditu, kde zjistíme, jaké chyby se při instalaci udělali. Navrhneme Vám zabezpečené řešení, které využívá profesionální technologii Sophos, abyste se nestali dalším terčem kybernetického útoku.

Pokud se chcete dozvědět více o připojení z domu – Home Office, navštivte naše webové stránky.

Neřešte problémy, předcházejte jim!

MY PROBLÉMŮM PŘEDCHÁZÍME!

ROOT IT s.r.o. Váš partner pro IT, na kterého se můžete spolehnout!

Nemilý důsledek home office: Počet útoků přes vzdálenou plochu vzrostl o 242 %

15. 12. 2020. (redaktor: František Doupal, zdroj: Kaspersky)

Pandemie koronaviru a mohutný nárůst využívání práce z domova přiměly kybernetické zločince ke změně taktiky a častějšímu využívání útoků na protokoly vzdálené plochy počítače. Analytici Kaspersky zjistili, že během letošního roku vzrostl počet těchto útoků v porovnání s rokem 2019 o rekordních 242 % na 3,3 miliardy takových incidentů.

Snaha firem převést zaměstnance co možná nejrychleji na práci z domova odkryla nová zranitelná místa, která se okamžitě stala vítaným cílem kyberzločinců. Objem provozu firemních sítí rapidně narostl a uživatelé museli urychleně přejít na využívání služeb třetích stran pro vzájemnou komunikaci a výměnu dat, a také začali ve větší míře využívat potenciálně nezabezpečení Wi-Fi sítě.

Dalším významným problémem pro bezpečnostní týmy firem se stali zaměstnanci, kteří začali ve zvýšené míře využívat nástroje pro vzdálený přístup k plochám pracovních počítačů. Jedním z nejpoužívanějších aplikačních protokolů pro přístup k pracovním stanicím nebo serverům s operačním systémem Windows je proprietární protokol společnosti Microsoft – RDP (Remote Desktop Protocol). Počet počítačů, k nimž se zaměstnanci z home office takto připojovali a byly nesprávně nakonfigurovány, během první vlny lockdownů celosvětově vzrostl a s ním i počet kybernetických útoků zacílených na tyto počítače. Útočníci se obvykle snažili hrubou silou (systematickým hledáním správné možnosti) odhalit uživatelské jméno a heslo pro RDP. Úspěch v takovém případě vedl k tomu, že hacker získal vzdálený přístup k firemnímu počítači připojenému k interní firemní síti.

Útočníky lákaly také webové konference

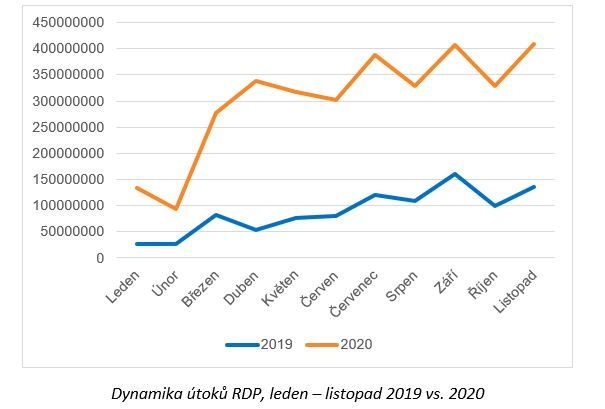

Od začátku března raketově narostl počet detekovaných útoků Bruteforce.Generic.RDP, což vedlo k 3,4-násobnému meziročnímu nárůstu celkového počtu detekovaných případů těchto útoků za prvních 11 měsíců letošního roku. Celkově došlo od ledna do listopadu 2020 k 3,3 miliardám útoků na protokoly vzdálené plochy. Pro porovnání: v roce 2019 zaznamenala společnost Kaspersky za stejné období prvních 11 měsíců celkem 969 milionů takových útoků.

Kromě útoků na RDP se kyberzločinci zaměřili i na různé nástroje online komunikace, které zažívají boom kvůli hromadným přechodům zaměstnanců na home office. Společnost Kaspersky detekovala na 1,66 milionu unikátních škodlivých souborů, které se šířily prostřednictvím nejčastěji používaných aplikací pro zasílání zpráv a pořádání online konferencí. Po instalaci tyto soubory načítají především Adware, tedy programy, které zaplavují napadené zařízení nežádoucí reklamou a shromažďují osobní údaje obětí, jež pak mohou být zneužity. Další skupinou škodlivých souborů, které se maskovaly jako firemní aplikace, byly Downloadery. Ty nemusí být samy o sobě škodlivé, ale dokáží stahovat do zařízení další aplikace, počínaje trojany a konče různými nástroji pro vzdálený přístup.